La dernière mise à jour de Chrome corrige une vulnérabilité jugée sérieuse, qui ouvrait la porte à l’exécution de code malveillant sur votre machine. N’attendez pas pour mettre votre navigateur à jour.

Attention, Google corrige une nouvelle faille critique dans Chrome. © Evan Lorne / Shutterstock Google vient de publier un patch de sécurité pour Chrome, après avoir identifié une vulnérabilité importante dans le composant Media Stream. Cette faille, de type use-after-free, touche la gestion mémoire du navigateur et pouvait être exploitée à distance à l’aide d’une page HTML piégée. Une fois chargée, le code malveillant qu'elle contenait pouvait s'exécuter dans le contexte du navigateur, entraînant un risque bien réel de compromission du système. Plantage, exécution arbitraire, prise de contrôle, le scénario était crédible, et vous auriez tout intérêt à appliquer le correctif le plus tôt possible.

Une vulnérabilité de type use-after-free, encore

La vulnérabilité en question (CVE-2025-8292, score CVSS non encore divulgué) concerne l’implémentation de l’API Media Stream, utilisée pour capturer et manipuler en temps réel des flux audio ou vidéo depuis des périphériques comme la webcam, le micro ou l’écran – par exemple lors d’un appel ou d’un partage d’écran via le navigateur.

D’après les premiers éléments partagés par Google, on sait simplement pour l’instant qu’elle repose sur une condition de type use-after-free : le navigateur tente d’accéder à une zone mémoire déjà libérée, mais dont la référence n’a pas été correctement supprimée dans le code. Il croit alors manipuler un élément valide – par exemple une structure de données temporaire utilisée pour gérer un flux audio ou vidéo – alors que cette portion de mémoire n’est plus censée être allouée à cet élément.

Une page web piégée peut alors en profiter pour y injecter ses propres instructions, exécutées dans le cadre du processus Chrome, avec les permissions accordées au navigateur, à savoir accès complet au réseau, à certaines API système, et potentiellement à des données sensibles déjà chargées en mémoire.

Par conséquent, selon le contexte, l’attaque peut permettre de surveiller l’activité de navigation, d’intercepter des flux multimédias ou de contourner certaines restrictions de sécurité. Dans les cas les plus graves, elle peut aussi être combinée à d’autres vulnérabilités pour contourner la sandbox de Chrome ou obtenir des privilèges étendus sur la machine ciblée, et déboucher sur une compromission plus large du système.

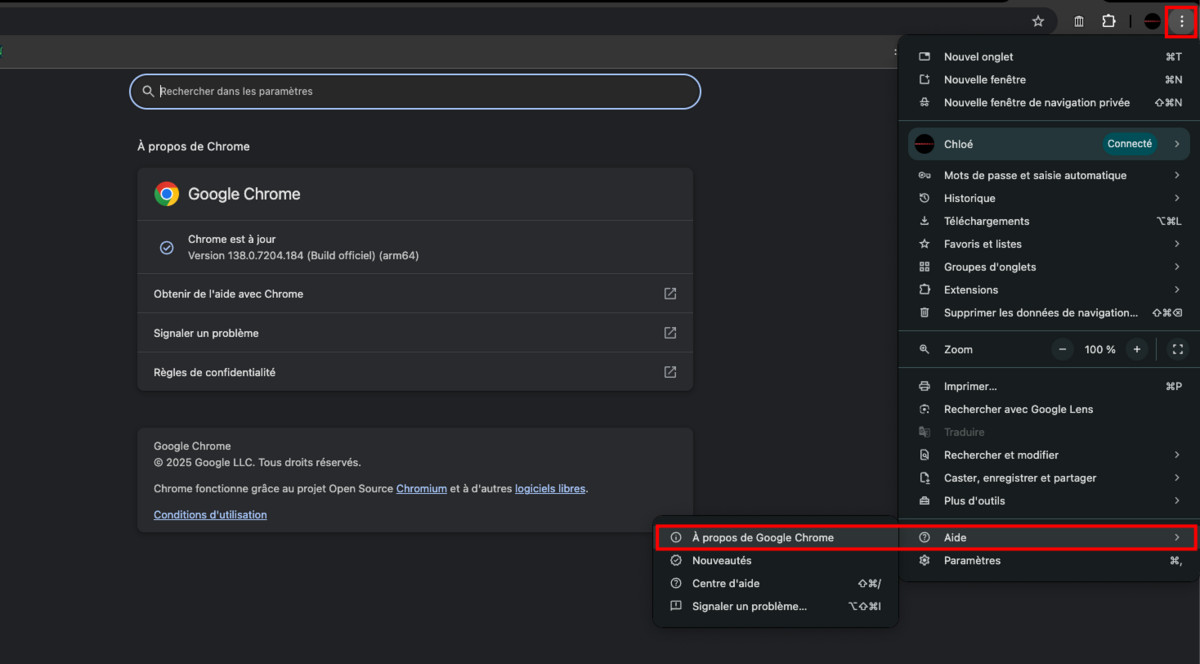

Le correctif a été intégré à la version 138.0.7204.183 de Chrome pour Linux, et aux versions .183 et .184 pour Windows et macOS. Pour vérifier la version installée ou lancer manuellement la mise à jour, rendez-vous dans les Réglages > Aide > À propos de Google Chrome.

Pensez à mettre à jour rapidement votre navigateur Chrome sur Windows, macOS et Linux. © Clubic Un été mouvementé pour Google Chrome

Outre la faille CVE-2025-8292, cette mise à jour corrige trois autres vulnérabilités non détaillées à ce stade. Google précise qu’elles proviennent à la fois de signalements externes et de ses efforts internes d’audit, d’analyse comportementale et de fuzzing –méthode consistant à injecter automatiquement des données aléatoires dans le navigateur pour détecter des comportements inattendus.

On en profitera aussi pour rappeler que depuis le début de l’été, Chrome enchaîne les correctifs de sécurité à un rythme soutenu. Début juin, Google publiait ainsi une mise à jour hors cycle pour corriger une faille zero-day dans le moteur JavaScript V8, déjà exploitée. Quelques semaines plus tard, une autre vulnérabilité zero-day, toujours dans V8, liée cette fois à une erreur de traitement des types de données, faisait elle aussi l’objet d’un patch en urgence. Mi-juillet, c’est un tout autre composant qui était concerné, avec une faille zero-day confirmée dans le module graphique ANGLE et le GPU, là encore exploitée avant d’être corrigée.

Une séquence dense, donc, mais pas exceptionnelle pour autant, alors qu’en 2024, Google avait corrigé dix failles de ce type sur l’ensemble de l’année.

merci à CLUBIC