Zataz alerte : des dizaines de sites piégés par le black SEO

Posté : mar. 29 juil. 2025 07:54

Des mairies, campings, cabinets médicaux redirigent vers du Viagra bon marché. Une opération de sabotage SEO que Zataz révèle au grand jour, preuves à l’appui.

Des mairies, campings, cabinets médicaux redirigent vers du Viagra bon marché. Une opération de sabotage SEO que Zataz révèle au grand jour, preuves à l’appui.Zataz a mis au jour une vaste attaque touchant des dizaines de sites français légitimes, collectivités locales, PME, associations. Leur référencement Google a été piraté pour servir de vitrine à des contenus pharmaceutiques illégaux. En apparence, ces sites fonctionnent normalement. Mais via Google, les titres sont détournés, et les visiteurs sont redirigés vers des boutiques de faux Viagra. Une opération de « black SEO« , orchestrée avec méthode, visant à exploiter la confiance des moteurs de recherche. De la compromission initiale à la dissimulation du contenu, Zataz raconte comment cette cyber-arnaque manipule le système, et livre les clefs pour y survivre.

Dans les coulisses d’une attaque SEO invisible : l’enquête de Zataz

Dans les coulisses d’une attaque SEO invisible : l’enquête de ZatazTout commence par un détail suspect. Le site d’une mairie du sud de la France affiche sur Google une annonce alléchante : « Achetez Cialis sans ordonnance – livraison rapide ». Le lien redirige vers une pharmacie douteuse. Pourtant, en tapant directement l’adresse du site, tout semble normal : logo officiel, dernières actualités, mentions légales. C’est en confrontant plusieurs cas similaires que Zataz lève le voile sur une manipulation algorithmique bien plus large.

Au fil des semaines, notre service de veille découvre une constellation de sites compromis [certains de nos abonnés étaient concernés] : campings, artisans, associations sportives, cabinets médicaux, professions libérales, tous victimes d’un même scénario. En surface, aucun indice. En profondeur, une machination fine, centrée sur le SEO – le référencement naturel – et orchestrée dans l’ombre.

Ce type d’attaque, notre découverte compte 162 sites web impactés, porte un nom : black SEO, ou plus précisément cloaking. Le principe : montrer un contenu « propre » aux internautes classiques, et un contenu « optimisé pour la fraude » aux moteurs de recherche ou aux visiteurs référencés par Google. Résultat : des pages respectables deviennent, aux yeux de Google, des vitrines de Viagra, casinos ou crypto-monnaies douteuses.

Sabotage algorithmique : anatomie d’un détournement SEO

Sabotage algorithmique : anatomie d’un détournement SEOLe mécanisme est aussi malin qu’insidieux. Le pirate ne détruit pas votre site. Il ne vole pas vos données. Il le détourne pour servir sa propre stratégie de visibilité. Une fois infiltré, il implante un code (souvent en PHP, JavaScript ou dans le fichier .htaccess) qui se déclenche seulement si le visiteur vient de Google. À ce moment-là, le code affiche une page contenant des mots-clés très recherchés : « Viagra pas cher« , « casino en ligne« , « gagner du bitcoin« , etc. L’utilisateur est ensuite redirigé automatiquement vers une plateforme d’affiliation illégale.

Pour Google, tout semble logique : le site contient du contenu pharmaceutique, les pages sont actives, bien structurées, et le trafic est réel. Résultat : le site piraté grimpe dans les résultats sur ces requêtes. Le pirate n’a pas besoin d’héberger son propre site frauduleux : il se sert du vôtre, de sa bonne réputation et de sa légitimité dans l’index de Google.

Mais l’opération ne s’arrête pas là. Dans certains cas, le pirate modifie également le fichier sitemap.xml, injecte des articles fictifs dans la base de données WordPress (wp_posts) ou altère les métadonnées (wp_options). Ce sabotage est profond, modulaire et difficile à détecter sans un regard averti.

Zataz, en croisant ses signaux d’alerte, identifie 162 sites francophones affectés. Certains depuis plusieurs mois. L’infrastructure malveillante semble industrialisée, avec des modèles de pages générées automatiquement, et des liens redirigeant vers des centaines de domaines externes. A noter que sur 162 découvertes, deux abonnés au service veille ZATAZ. Sur les 160 restants, seuls cinq entités ont répondu au Protocole d’Alerte ZATAZ. L’ANSSI [qui répond comme toujours en 15 minutes] ; Le CSIRT des Hauts-de-France et une entité privée dédiée à l’éducation.

Zataz, en croisant ses signaux d’alerte, identifie 162 sites francophones affectés. Certains depuis plusieurs mois. L’infrastructure malveillante semble industrialisée, avec des modèles de pages générées automatiquement, et des liens redirigeant vers des centaines de domaines externes. A noter que sur 162 découvertes, deux abonnés au service veille ZATAZ. Sur les 160 restants, seuls cinq entités ont répondu au Protocole d’Alerte ZATAZ. L’ANSSI [qui répond comme toujours en 15 minutes] ; Le CSIRT des Hauts-de-France et une entité privée dédiée à l’éducation.Silence radio : pourquoi personne ne remarque rien… avant Google

La force de cette attaque, c’est sa discrétion. Aucun message d’erreur. Aucun blocage d’accès. Aucun ransomware à l’horizon. C’est Google lui-même qui sert de déclencheur. Tant que le site est consulté directement, rien ne se passe. Le webmaster, souvent peu habitué à surveiller son référencement, ne se rend compte de rien. Seule alerte : une chute soudaine de la fréquentation ou des commentaires d’usagers signalant des redirections étranges.

Mais pour le pirate, cette discrétion est vitale. Plus l’attaque dure, plus il génère du trafic vers ses sites affiliés. Il faut donc éviter d’attirer l’attention, et pour cela, ne modifier que ce qui est vu par les robots. Le cloaking repose sur cette manipulation de l’identifiant du visiteur : est-ce un humain ? Un bot ? Vient-il de Google ? À chaque scénario, une page différente est servie.

Pour les petites structures – communes rurales, artisans, associations – la veille numérique est souvent absente. Un site WordPress fait maison, quelques mises à jour épisodiques, et aucun plugin de sécurité : c’est l’environnement parfait pour une infiltration silencieuse. Une simple extension vulnérable suffit.

Et quand bien même la compromission est découverte, le mal est fait. Le nom de domaine est associé à des produits illégaux. Des centaines de liens frauduleux sont indexés. La réputation SEO est ruinée, et le nettoyage devient une course contre la montre.

Et quand bien même la compromission est découverte, le mal est fait. Le nom de domaine est associé à des produits illégaux. Des centaines de liens frauduleux sont indexés. La réputation SEO est ruinée, et le nettoyage devient une course contre la montre.Contre-attaque numérique : reprendre le contrôle de son site

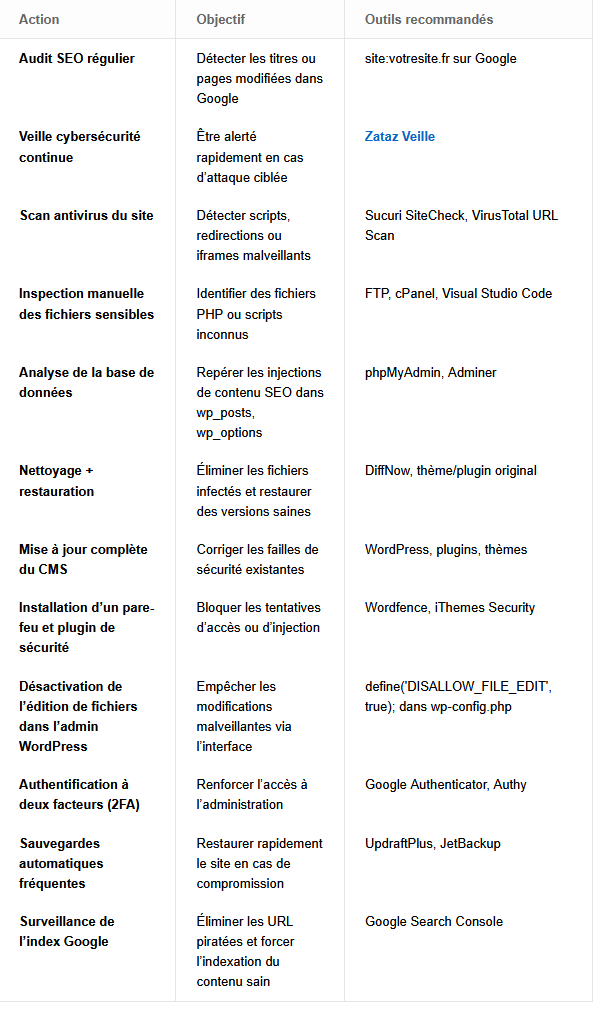

Zataz ne se contente pas d’alerter. Je vous propose une méthodologie claire pour éradiquer le cloaking et reconstruire un site propre. D’abord, je vends mon savoir faire, une veille [le service veille ZATAZ] permet d’être alerté en cas d’infiltration cloacking. Ensuite, pensez à un audit SEO. Tapez dans Google : « site:votresite.fr » [cliquer pour accéder au code directement]. Vous verrez toutes les pages indexées. Si certaines contiennent du contenu douteux, c’est le premier signe. Puis, passez à l’analyse technique. Des outils comme Sucuri, SiteCheck ou VirusTotal URL Scan permettent de détecter les scripts injectés.

Ensuite, il faut inspecter les fichiers en FTP ou cPanel. Repérez des .php au nom étrange, des fichiers dans /tmp/, /uploads/ ou /includes/. Ouvrez aussi le fichier .htaccess, souvent modifié pour rediriger selon le referrer. Mais le vrai nettoyage passe aussi par la base de données. Via phpMyAdmin, inspectez les tables wp_posts, wp_options : si vous y trouvez des balises <iframe>, du JavaScript ou des redirections, c’est une infection active.

Cela vous parait compliqué ? Demandez à la personne/société qui vous a mis votre site en place de faire correctement son travail : vous permettre de corriger ; de veiller ; de sécuriser !

Cela vous parait compliqué ? Demandez à la personne/société qui vous a mis votre site en place de faire correctement son travail : vous permettre de corriger ; de veiller ; de sécuriser !Une fois le ménage fait, restaurez les fichiers sains depuis les sources officielles (WordPress.org ou développeur du thème), supprimez les extensions inutiles, et mettez tout à jour. Ensuite, direction Google Search Console : demandez la suppression des URL malveillantes, puis la réindexation de votre contenu propre.

merci à ZATAZ